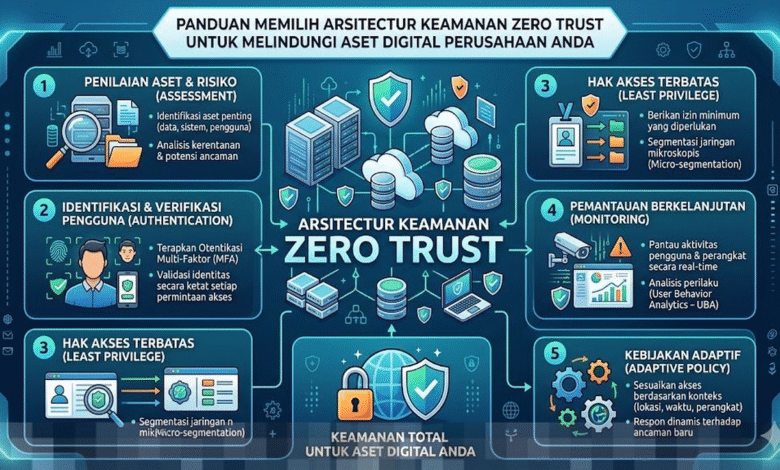

Panduan Memilih Arsitektur Keamanan Zero Trust untuk Melindungi Aset Digital Perusahaan Anda

Di tengah cepatnya transformasi digital, ketidakcukupan model keamanan tradisional yang mengandalkan perlindungan tepi semakin terasa. Konsep lama yang menganggap bahwa semua yang berada dalam jaringan internal dapat dipercaya kini menjadi celah yang dimanfaatkan oleh serangan siber yang semakin canggih. Untuk menjawab tantangan ini, arsitektur keamanan Zero Trust muncul sebagai solusi yang menjunjung tinggi prinsip untuk tidak pernah mempercayai dan selalu memverifikasi setiap upaya akses, tanpa memandang asalnya. Memilih arsitektur Zero Trust yang sesuai adalah langkah strategis yang sangat penting bagi perusahaan dalam menjaga integritas dan kerahasiaan aset digital mereka yang paling berharga.

Memahami Filosofi Dasar Keamanan Tanpa Kepercayaan

Langkah pertama dalam pemilihan arsitektur yang tepat adalah memahami tiga pilar utama dari Zero Trust: verifikasi eksplisit, akses hak istimewa paling rendah (least privilege access), dan asumsi terjadinya pembobolan (assume breach). Verifikasi eksplisit mengharuskan setiap permintaan akses untuk diautentikasi berdasarkan identitas pengguna, lokasi, kondisi perangkat, serta klasifikasi data secara real-time. Di sisi lain, prinsip hak istimewa paling rendah memastikan bahwa pengguna hanya memperoleh akses ke sumber daya yang benar-benar diperlukan untuk menjalankan tugasnya. Dengan memahami konsep ini, perusahaan dapat menilai apakah solusi yang ditawarkan oleh vendor benar-benar mengadopsi Zero Trust atau hanya sekadar gimmick pemasaran.

Penilaian Infrastruktur dan Inventarisasi Aset Digital

Sebelum mengadopsi teknologi tertentu, perusahaan perlu melakukan audit menyeluruh terhadap infrastruktur yang ada. Arsitektur Zero Trust yang efektif harus dapat berintegrasi dengan ekosistem yang sudah berjalan, baik di lingkungan on-premise, cloud, maupun hybrid. Inventarisasi aset digital harus mencakup data sensitif, aplikasi bisnis, hingga perangkat Internet of Things (IoT) yang terhubung ke jaringan. Pemilihan arsitektur harus didasarkan pada kemampuan solusi tersebut dalam memberikan visibilitas penuh terhadap seluruh aset. Tanpa visibilitas yang jelas, tim keamanan akan kesulitan dalam menerapkan kebijakan kontrol akses yang ketat dan akurat.

Segmentasi Jaringan dan Mikro-segmentasi

Salah satu elemen teknis yang sangat penting dalam Zero Trust adalah mikro-segmentasi. Berbeda dengan segmentasi jaringan tradisional yang membagi jaringan menjadi zona-zona besar, mikro-segmentasi memecah jaringan menjadi segmen-segmen kecil hingga tingkat aplikasi atau beban kerja individu. Tujuannya adalah untuk membatasi pergerakan lateral penyerang jika mereka berhasil menembus satu titik pertahanan. Saat memilih arsitektur, pastikan solusi yang dipilih menawarkan manajemen kebijakan yang granular tetapi tetap mudah dikelola. Kemampuan untuk mengisolasi beban kerja yang kritis secara otomatis saat terdeteksi anomali adalah nilai tambah yang sangat signifikan bagi ketahanan siber perusahaan.

Integrasi Identitas dan Manajemen Akses yang Adaptif

Identitas kini menjadi garis pertahanan baru dalam keamanan siber. Oleh karena itu, arsitektur Zero Trust yang solid harus memiliki sistem Manajemen Identitas dan Akses (IAM) yang kuat serta mendukung Autentikasi Multi-Faktor (MFA). Namun, hanya mengandalkan MFA standar tidaklah cukup; pilihlah arsitektur yang juga mendukung Autentikasi Adaptif. Teknologi ini mampu menilai risiko secara dinamis. Misalnya, jika seorang karyawan melakukan login dari lokasi yang tidak biasa pada waktu yang tidak wajar, sistem akan secara otomatis meminta verifikasi tambahan atau bahkan memblokir akses sementara. Integrasi yang mulus antara penyedia identitas dan kontrol akses jaringan akan memastikan bahwa hanya pengguna yang sah yang dapat mengakses aset digital perusahaan.

Kesinambungan Implementasi dan Pemilihan Mitra Teknologi

Memilih arsitektur Zero Trust bukanlah proyek sekali jalan, melainkan sebuah perjalanan transformasi budaya dan teknis yang berkelanjutan. Oleh karena itu, perusahaan perlu memilih mitra teknologi yang memiliki peta jalan pengembangan yang jelas dan dukungan teknis yang mumpuni. Arsitektur yang dipilih harus cukup fleksibel untuk beradaptasi dengan ancaman siber yang terus berubah dan skala bisnis yang terus berkembang. Dengan penerapan yang tepat, Zero Trust tidak hanya melindungi perusahaan dari kebocoran data yang dapat merugikan secara finansial, tetapi juga membangun kepercayaan di mata klien dan mitra bisnis bahwa aset mereka berada di tangan yang aman.